GoPlus:警惕常見銘文騙局

作者:GoPlus

隨著ORDI價格突破歷史新高,市值超過10億美金,最高漲幅數萬倍,比特幣生態、BRC20各式銘文進入狂熱牛市,用戶安全領跑者GoPlus發現各類利用銘文的騙局開始百花齊放,特整理如下銘文典型攻擊案例,請用戶交易時注意,避免財產損失。

釣魚網站

詐騙團夥模仿並偽造了當下火爆的銘刻錢包平台Unisat。Unisat的官方地址為https://unisat.io,而詐騙團夥使用了https://unisats.io的域名,比官方地址僅僅多了一个字母,使用戶難以區分。隨後該團夥購買了Google的關鍵詞搜索服務,讓用戶在搜索"Unisat"關鍵詞時首先看到的是該釣魚網站,引誘用戶點擊。大量用戶因此被騙,損失了以太坊和比特幣。

真假銘文

雖然銘文交易十分火爆,但許多交易基礎設施仍不完善。以域名為 https://evm.ink/tokens 的交易平台為例,當用戶點擊進去之後,會出現大量相同名稱的銘文,許多用戶無法分清具體的協議區別,從而買入錯誤標的。

另外,"p"字段協議相同的情況下,詐騙者增添無效字段來偽造真實銘文系列。這類欺騙銘文非常隱蔽,如果用戶稍不注意,就會遭遇詐騙。

不僅是代幣類型的銘文,NFT類型的銘文也存在這類問題,騙子可以輕鬆銘刻一張相同的圖片,而NFT的真偽區別僅僅是序數不同。因此,在購買時一定要判斷序數是否在購買目標的系列內,類似的詐騙手法在以太坊初期的NFT市場也十分常見。

Mint陷阱

這是一種新型詐騙,由於目前大量公鏈都出現了銘刻銘文的活動,用戶往往短時間內就會收到大量新的銘刻目標,而詐騙團隊利用用戶FOMO的心理,在一些冷門的鏈上構造Mint的合約,讓用戶去交互。最終用戶會發現得到的不是銘文,而是NFT。且詐騙人員會在交互合約中設置高額的購買稅,導致用戶在不知不覺中被騙走資產。

我們拿sui鏈上的銘文舉例:https://suiexplorer.com/object/0xdd9272210c44244c3dea8107a5ab4e40600ff1ff12f9f8161feb43f1770ebf63,其實這是一個偽裝成銘文的NFT,用戶每次mint一個就會支付一部分SUI給這個對象。在短短1小時的時間內,詐騙者就收到了超過5000個SUI代幣。

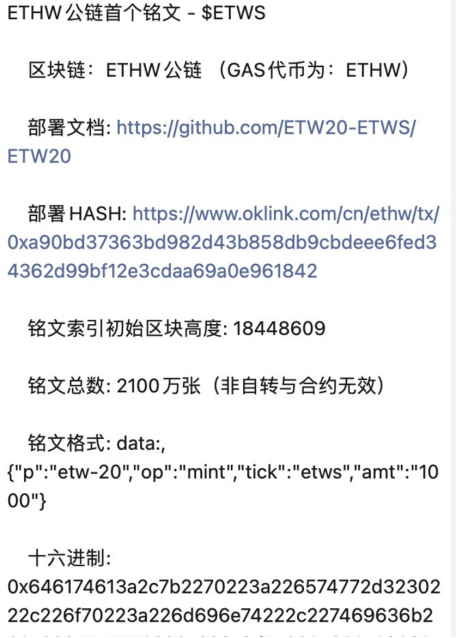

危險Hex

近日,GoPlus還關注到了許多用戶社區中的危險Mint信息,以該群聊截圖為例:

很多時候,這種消息一經發布,用戶就會迫不及待按照指示操作。大量用戶甚至使用一些銘文腳本工具網站,將私鑰以及交易相關信息直接複製粘貼,然後開始批量執行。

這種行為是十分危險的,因為詐騙團夥很容易構造將銘文轉移的JSON字段,並將其編碼為hex讓用戶銘刻,在完成銘刻後,用戶的銘文資產有被騙走的風險。其次,他們還可以將銘刻mint的代幣對象設置成自己部署的假銘文代幣,用戶消耗了高額的gas費後發現打到的銘文並不是原先想打的。