CertiK: 취약점 보상으로 자산을 회수하는 방법은?

저자:CertiK

2020년 10월부터 2023년 3월까지 Web3.0 분야에서 공격을 받은 후 손실 자금을 회수하거나 부분적으로 회수한 사건은 총 25건입니다.

이 25건의 사건에서 도난당한 자금 총액은 약 135억 달러이며, 그 중 99억 2천만 달러가 반환되었습니다(73%).

올해 우리가 잘 알고 있는 도난 자금 반환 사건으로는 Euler Finance, Allbridge, Sentiment Protocol이 있으며, 이 세 프로젝트는 모두 공격자와 성공적으로 협상했습니다.

사실 이 상황은 지속적인 회색 지대에 있습니다. 공격자들은 명확히 정의된 취약점 보상 프로그램에 참여하는 화이트 해커도 아니고, 순수하게 자산을 탈취하는 블랙 해커도 아닙니다. 우리는 이를 구분하고 분석하기 위해 " 그레이 해커"라고 부를 수 있습니다.

취약점의 악의적 이용은 수년간 Web3.0을 괴롭혀 왔으며, 이러한 악의적 보안 사건의 목표는 종종 프로토콜, 스마트 계약 및 소프트웨어 기반 애플리케이션(예: 자가 관리 지갑)입니다. 그 결과는 대개 해커가 "성공"하여 도망치는 것입니다.

하지만 이제 점점 더 많은 프로토콜이 공격자와 성공적으로 협상하고 자금 반환을 이끌어내고 있습니다.

CertiK는 2020년 10월부터 2023년 3월까지 악용된 후 반환된 자금에 대한 25개 프로토콜 데이터를 통계로 정리했습니다:

- 총 약 135억 달러의 자금이 도난당했습니다.

- 총 약 99억 2천만 달러(73%)의 자금이 반환되었습니다.

- 총 약 31억 4천500만 달러(23.1%)의 자금이 공격자에게 보유되었습니다.

- 나머지 약 3.9%의 자금은 이 과정에서 분실되거나 동결되었습니다.

2023년 현재까지, 약 2억 2천150만 달러의 자산이 도난당한 8건의 주요 취약점 악용 사건 중 약 1억 8천800만 달러( 84.8% )가 반환되었습니다.

일부 반환되지 않은 자금은 화이트 해커 보상으로 보유되어 프로토콜의 취약점에 대한 관심을 불러일으키기 위해 사용되었습니다.

다른 반환되지 않은 자금의 일부는 공격자의 요구에서 비롯된 경우도 있습니다.

그리고 이 25개 프로토콜 중 4개의 프로토콜은 자금이 전액 반환되었습니다.

공격자들은 도난 자금 반환 문제를 다양한 방식으로 처리했습니다. 일부는 모든 도난 자금을 반환했으며, 다른 일부는 일부 자금을 반환하거나 반환을 거부했습니다.

이러한 취약점 이용 사건의 초기 악의적 성격과 일부 공격자들이 피해자와의 협상 후 마음을 바꾸는 경우를 고려하여, 우리는 이러한 사건을 그레이 해커 상황으로 분류합니다.

Cashio.App는 공격자에게 5천만 달러를 도난당한 사건을 겪은 후, 결국 10만 달러 이하의 계좌에 있는 투자자들에게 자금을 반환했으며, 나머지 돈은 자선 단체에 기부된 것으로 알려졌습니다.

Mango Market의 경우는 다소 특별합니다. 공격자 Avraham Eisenberg는 해당 프로토콜에서 총 1억 1천7백만 달러를 도난당했으며, 결국 약 6천7백만 달러를 반환했지만, 그는 자신의 행동이 합법적이라고 주장했습니다. "단지 고수익 거래 전략일 뿐"이라고 말했습니다. Mango Market과 협상을 마쳤음에도 불구하고, Avraham Eisenberg는 이후 Mango Market에 대한 공격을 계획한 혐의로 미국 증권 거래 위원회에 기소되었습니다.

지난 몇 년 동안 Web3.0 화폐 산업은 점점 더 많은 취약점 이용과 해킹 공격을 겪고 있습니다. 그러나 프로토콜은 공격자와 더 깊은 협상을 시도하여 대량의 도난 자금을 회수하려고 하는 것 같습니다.

일반적으로 이러한 협상은 공개 장소(예: 소셜 미디어 또는 공격자와 피해자 간의 온체인 정보)에서 발생합니다. 거래 중 익명의 해커에게 메시지를 남기는 것은 그들과 연락을 취하는 유일한 방법인 경우가 많습니다.

이러한 추세는 Web3.0 산업에서 점점 더 큰 변화가 일어나고 있음을 나타낼 수 있으며, 프로토콜과 투자자의 위험이 줄어들고 안전성이 높아지며, 특히 프로젝트가 공격자와의 협상을 촉진하기 위해 시장 인센티브를 창출할 수 있는 경우에 해당합니다.

이 가능성을 더 탐구하기 위해, 우리는 이러한 공개 협상과 그 최종 결과를 분석하여 피해자들이 채택한 다양한 협상 전략을 연구하고자 합니다.

우리는 네 가지 다른 프로토콜(Poly Network, Allbridge, Euler Finance 및 Sentiment Protocol)의 협상 과정을 연구하기로 선택했습니다. 이러한 보안 사건을 선택한 이유는 모두 대규모 공격 사건에 해당하며, Poly Network를 제외하고 대부분이 한 달 이내에 자금을 성공적으로 회수했기 때문입니다. 이 네 개의 프로토콜은 서로 다른 전략을 사용했지만, 모두 해커가 자금을 반환하도록 유도하기 위해 보상을 제공했습니다.

Poly Network

2021년 8월 10일, 해커는 Poly Network 코드의 취약점을 이용하여 12종 이상의 다양한 Web3.0 화폐의 자금을 탈취하였으며, 총 손실액은 6억 1천만 달러를 초과했습니다. 같은 날, Poly Network는 온체인 정보를 통해 해당 해커에게 직접 연락하여 그들과 소통할 것을 요청했습니다.

최종적으로 프로토콜은 자금이 반환될 경우 해커에게 보상을 제공하겠다고 제안했습니다. Poly Network는 또한 트위터에 해커에게 보내는 공개 서한을 발표하며 "어떤 국가의 법 집행 기관도 이를 중대한 경제 범죄로 간주할 것이며, 당신은 책임을 져야 할 것입니다"라고 밝혔습니다. 사건의 마지막에 Poly Network는 해커에게 감사를 표하며, 그들이 "역사상 가장 큰 화이트 해커로 기억되기를 희망한다"고 말했습니다.

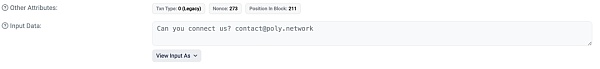

그러나 해커는 처음에 Poly Network에 답변할 시간이 없었고, 해당 프로토콜이 투자자와 다른 사람들에게 그들을 촉구하고 비난하고 있었다고 응답했습니다. 그들은 사실 도난당한 자금을 세탁할 의도가 없었습니다. 뿐만 아니라, 이 과정에서 해커는 거래 영수증을 통해 Poly Network와 소통하며, 먼저 알트코인을 반환할 계획이며, 도난당한 USDT를 해제할 수 있는지 문의했습니다. 만약 성공적으로 해제된다면, 그들은 도난당한 USDC를 반환할 것이라고 했습니다.

Poly Network는 이 문제에 대해 응답하지 않았습니다. 이 조치는 올바른 선택이었으며, 해커는 다음 날 세 개의 Poly Network 주소로 자금을 반환하기 시작했습니다.

해커는 나중에 그들이 자금을 반환하는 데 사용한 다중 서명 지갑의 최종 키를 제공하겠다고 메시지를 보냈습니다.

해커는 결국 다중 서명 계좌로 전송된 모든 도난 자산을 반환했습니다.

3300만 달러 가치의 USDT가 Tether에 의해 동결된 것을 제외하고, 대부분의 손실 자금은 Poly Network에 반환되었습니다.

상호 보상으로 Poly Network는 해커가 만든 독립 계좌에 160 ETH( 약 486,000 달러 )의 취약점 보상을 지급했습니다. 그러나 해커는 보상을 Poly Network에 반환하고, 해당 비용을 영향을 받은 투자자들에게 분배할 것을 요청했습니다.

복사 링크【https://heystacks.com/doc/977/polynetwork-and-hacker-communicate】를 브라우저에 입력하여 Poly Network와 해커 간의 전체 협상 기록을 확인하세요.

Allbridge

2023년 4월 1일, Allbridge는 BNB 체인에서 BUSD/USDT 풀에 대한 공격을 받았습니다. 해당 프로젝트는 처음에 이 공격이 BNB 체인 풀에만 영향을 미친다고 밝혔지만, 취약점이 다른 풀로 확산될 수 있다고 경고했습니다. 이러한 상황을 방지하기 위해 Allbridge는 그들의 브릿지 플랫폼을 중단하고 유동성 자금 풀 운영자를 위해 잔액을 인출할 수 있는 네트워크 인터페이스를 생성했습니다.

Poly Network와 마찬가지로, 공격 발생 직후 Allbridge는 해커에게 보상을 제공하겠다고 발표하고, 도난당한 자금이 반환될 경우 해커가 법적 책임을 면할 것이라고 덧붙였습니다. 4월 3일, 해당 팀은 공격자로부터 1,500 BNB(약 46.5만 달러)가 프로젝트에 반환되었다고 발표했습니다. 해커는 여전히 약 10.8만 달러의 자산을 보유하고 있습니다.

Allbridge는 또 다른 해커가 첫 번째 공격자와 동일한 방법을 사용했지만, 이 해커는 아직 플랫폼과 자발적으로 연락하지 않았다고 언급했습니다. Allbridge는 두 번째 해커가 나타나 자금 반환 조건에 대해 논의할 것을 촉구했습니다. 기사를 작성할 당시, 해당 사건의 진행 상황에 대한 소식은 없었습니다.

Euler Finance

Euler Finance 해킹 사건은 2023년 현재까지 발생한 최대 규모의 취약점 악용 사건입니다.

2023년 3월 13일, Euler Finance 자금 풀은 플래시 론 공격을 받아 총 손실액은 약 1억 9천7백만 달러에 달했습니다.

Poly Network와 Allbridge 사례와 마찬가지로, Euler Finance는 공격자가 남은 자산을 반환할 경우 10%의 보상을 제공하겠다고 밝혔습니다.

그러나 해당 프로젝트는 협상 전략에서 더 공격적인 접근 방식을 취했습니다. 보상 발표와 동시에 경고를 발송했습니다: 공격자가 나머지 90%의 자금을 반환하지 않으면, 공격자에 대한 정보를 얻기 위해 100만 달러의 보상을 걸겠다고 했습니다. 이러한 경고에도 불구하고 해커는 약 178만 달러의 도난 자금을 Tornado Cash로 이체했습니다.

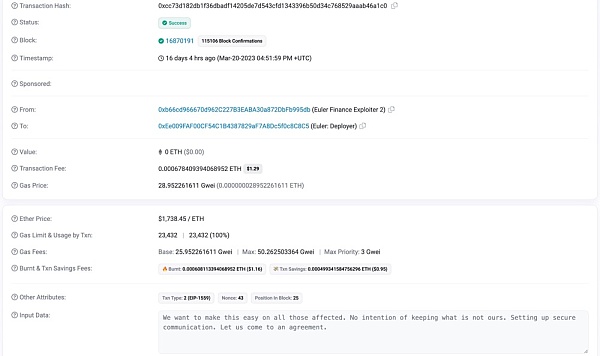

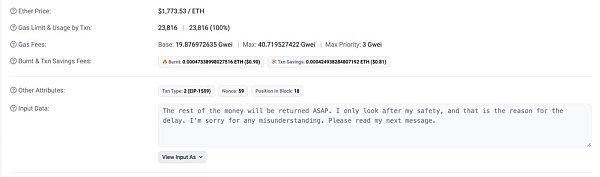

이후 해커는 온체인 메시지를 통해 Euler Finance와 연락을 취했습니다.

3월 21일, Euler Finance는 경고에 따라 행동을 이행하며, 공격자가 더 이상 응답하지 않자 공격자 정보에 대한 100만 달러의 보상 공고를 시작했습니다. 4일 후, 공격자는 자금을 Euler에 반환하고 사과하기로 결정했습니다:

4월 3일, Euler Finance는 그들의 트위터 계정에서 해커와의 협상 후 모든 "회수 가능한 자금"을 회수했다고 발표했습니다.

또한 Euler Finance는 해커가 "올바른 일을 했다"며, 공격자가 체포될 수 있는 새로운 정보를 더 이상 수용하지 않겠다고 덧붙였습니다. 이는 100만 달러의 보상 조치가 여기서 종료됨을 의미합니다.

Sentiment Protocol

2023년 4월 4일, Sentiment Protocol은 공격을 받아 약 100만 달러의 손실을 입었습니다.

4월 5일, Sentiment Protocol은 자신의 트위터 계정에 해당 취약점을 발표하고, 추가 자금 손실을 줄이기 위해 주 계약을 중단했습니다(인출만 허용).

Sentiment Protocol은 공격자와의 협상을 제안하며, 보상을 약속하는 동시에 경고를 발송했습니다: 공격자가 4월 6일 이전에 자금을 반환하지 않으면, 원래 약속된 "화이트 해커" 보상이 그들을 추적하기 위한 보상으로 변할 것이라고 했습니다. Allbridge와 마찬가지로, 해당 프로토콜은 자금이 반환될 경우 공격자에게 법적 조치를 취하지 않겠다고 약속했습니다:

다음 날, Sentiment Protocol은 공격자가 4월 6일 UTC 8:00 이전에 자금을 반환하는 조건으로 9.5만 달러의 보상을 제공했습니다.

4월 6일, Sentiment Protocol은 공격자가 90%의 자금을 반환했다고 발표했습니다.

그레이 해커와 어떻게 협상할 것인가?

이 문서의 네 가지 사례에서 볼 수 있듯이, 모든 프로토콜은 도난 자산을 교환하기 위한 보상을 발표했습니다.

Euler Finance와 Sentiment Protocol은 공격자에게 경고를 발송했습니다(공격자 정보에 대한 보상). Allbridge와 Sentiment Protocol은 자금이 반환될 경우 해커에게 법적 조치를 취하지 않겠다고 발표했으며, Poly Network는 법 집행 기관에 연락할 것이라고 명확히 밝혔습니다.

이 네 개의 프로토콜 중 두 개의 "회수 가능한" 자금이 전액 반환되었고, Allbridge는 여전히 두 번째 해커와 협상 중입니다. Sentiment Protocol은 이틀 간의 협상 끝에 90%의 자금을 성공적으로 회수했습니다.

이로 인해 우리는 공격자와의 협상에서 보상이 매우 효과적인 수단임을 알 수 있습니다. 그러나 이는 일정한 잠재적 위험도 동반합니다. 예를 들어, 공격자가 보상을 받은 후 약속을 이행하지 않고 데이터를 유출하거나 다시 공격할 수 있습니다. 또한 일부 국가 및 지역에서는 보상 지급 행위에 대해 법적 조치를 취할 수 있습니다.

따라서 조직은 위험과 합법성을 평가하고, 안전하게 몸값을 지급하고 도난 자산을 신속하게 회복하기 위한 효과적인 전략을 수립해야 합니다.