信頼できる実行環境(TEE)をLayer2ネットワークのコンセンサスに導入することで、TENプロトコルは暗号安全の新たな局面を切り開くことができるのか。

著者:Frank,PANews

暗号取引がますます発展する中で、ハッカーやさまざまな取引の脆弱性の問題は無視できないユーザーリスクとなり、データプライバシーと取引の安全性は業界が早急に解決すべき核心的な問題となっています。しかし、従来のブロックチェーンアーキテクチャはこれらのニーズを満たすことができず、取引情報の露出、プライバシーの漏洩、その他のセキュリティリスクを引き起こしています。これらの痛点は、プライバシーを保護しつつ効率的に運用できる信頼できる実行環境(TEE)技術の適用に対するより高いレベルのセキュリティソリューションの需要を生み出しました。

このような背景の中で、Layer2トラックはさまざまな新技術の実験場となり、さまざまな拡張ソリューションを通じて、Layer2プロジェクトはネットワークのスループットを向上させるだけでなく、新しいプライバシー保護方法を探求しています。しかし、ほとんどの既存のLayer2ソリューションはプライバシー、安全性、機能性の間にトレードオフがあり、市場のニーズを完全に満たすことが難しい状況です。

イーサリアムL2ネットワークTEN Protocolは、TEE技術を統合することで独自のソリューションを提供しています。TEN Protocolは、安全性とプライバシーの面での突破を実現し、革新的なProof of Block Inclusion(POBI)メカニズムを通じて、取引の最終性とプライバシー保護を確保しています。このアーキテクチャにより、TEN Protocolはプライバシーを保護しながら効率的な取引処理能力を提供できるようになり、Layer2トラックの新興勢力となっています。

TEE------ソフトウェアとハードウェアの組み合わせによるリスク対策

従来の計算環境では、敏感なデータは通常オペレーティングシステムやアプリケーション層で処理されるため、これらのデータはオペレーティングシステムレベルの攻撃、マルウェア感染、物理的アクセス攻撃など、さまざまな攻撃にさらされやすくなります。最も厳重なソフトウェアセキュリティ対策でさえ、これらの脅威を完全に遮断することは難しいです。ユーザーデータの漏洩はプライバシーの問題を引き起こすだけでなく、より深刻な財務的損失や評判の損害をもたらす可能性があります。

2014年、Mt. Goxは世界最大のビットコイン取引プラットフォームでしたが、そのセキュリティシステムの脆弱性により、ハッカーは何度も攻撃を行い、約85万枚のビットコイン(当時の価値で約4.5億ドル)を盗みました。そして、10年後の今日でも、Mt. Gox事件の余波は暗号業界全体に影響を与え続けています。

信頼できる実行環境(TEE)は、主処理ユニット内に隔離された領域を作成し、この保護された環境内で実行されるコードとデータが外部システムの干渉や攻撃を受けないことを保証します。TEEはハードウェアとソフトウェアの組み合わせによるソリューションであり、チップ内部に独立した実行環境を作成することで、その中のコードとデータを外部からのアクセスから保護します。具体的には、TEEは以下のいくつかの核心的な機能を提供します。

データの機密性:TEE内部で処理されるデータは暗号化されており、外部の実体はこれらのデータにアクセスしたり読み取ったりすることができません。オペレーティングシステム自体も直接アクセスできません。

データの完全性:TEEは、保護された環境内で実行されるコードとデータが改ざんされないことを保証します。これは、TEE内で実行される操作はすべて信頼できると見なされ、マルウェアの干渉を防ぐことを意味します。

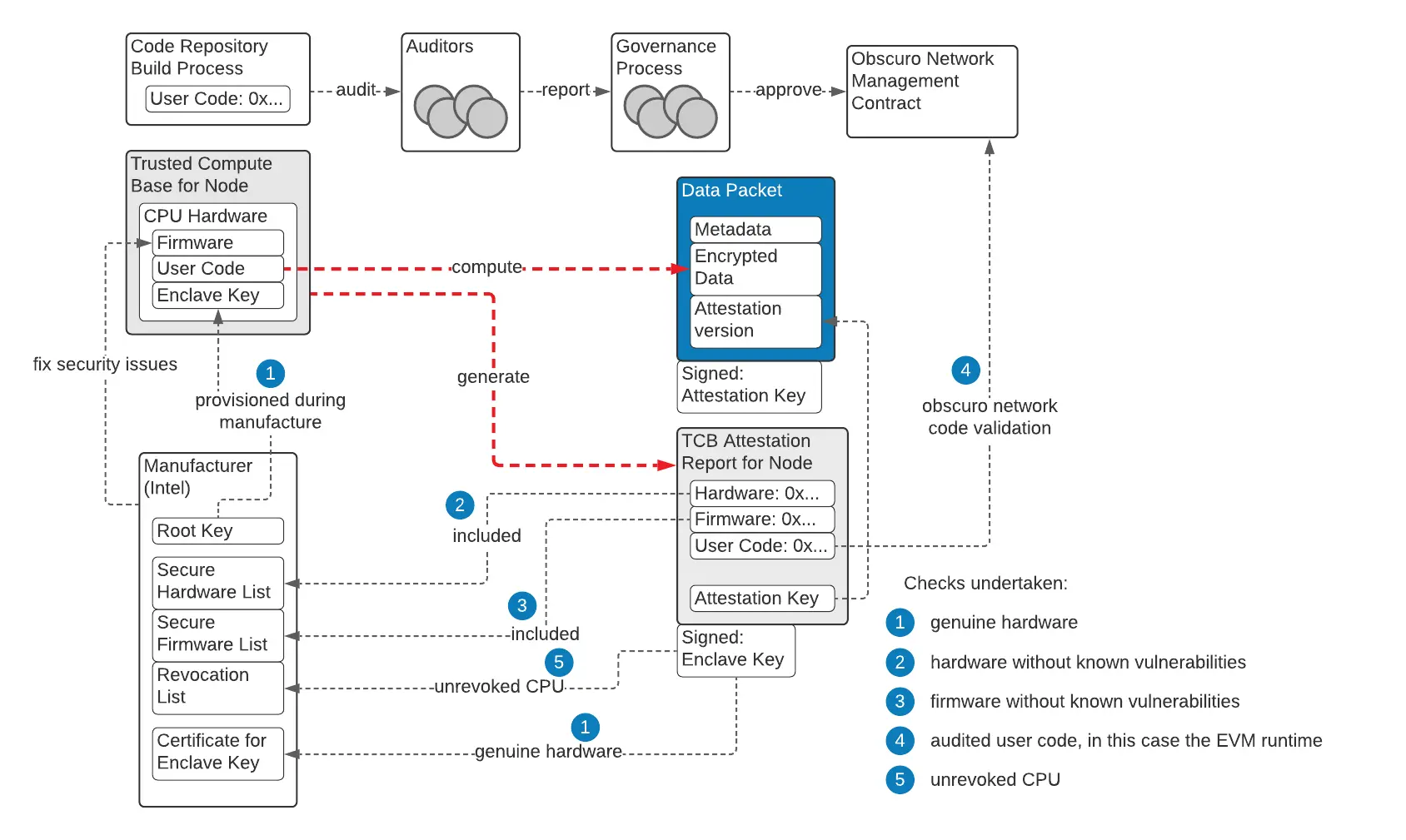

認証機能:TEEは認証メカニズムを提供し、外部の実体がTEE内で実行されるコードとデータの真実性を検証できるようにします。この認証機能により、認証されたコードのみがTEE内で実行できるようになり、未承認のアプリケーションの実行を防ぎます。

TEEを用いた信頼できるコンセンサスメカニズムの構築

長い間、ブロックチェーンとTEEの結合は業界で議論されている技術の焦点の一つであり、現在この二つの技術の結合はウォレットやスマートコントラクトなどの分野で新しいセキュリティソリューションとして確立されています。しかし、取引データや検証ノードなどのブロックチェーン基盤の分野において、TEEの採用は依然として少数派です。これにより、データ公開によって引き起こされるMEV(マイナーが抽出可能な価値)などの問題が発生しています。

TEN ProtocolはTEE技術をネットワーク全体の重要な一環として位置づけており、ホワイトペーパーではL2設計の目標を、公平で無権限かつ分散型のネットワークを構築することとし、有効なTEEを持つノードで構成されるこのネットワークは、自身が処理している取引を視認できず、L1のロール形式で保存された台帳を共同管理します。たとえ壊滅的なTEEハッキング攻撃に直面しても、台帳はその完全性を保つべきです。

ハードウェアベースの信頼できる実行環境(TEE)を活用することで、TEN Protocolはデータの機密性、計算のプライバシー、最大可抽出価値(MEV)の防止を実現できます。また、トップレベルの設計においても、プライバシーとセキュリティの問題を解決するためにTEEの方法が多く採用されています。たとえば、ネットワークに参加を希望するすべてのノードはセキュリティ契約の審査を受ける必要があり、さらにTEE認証の要件もあり、認証レポートを提供します。

特筆すべきは、TEN ProtocolがProof Of Block Inclusion(POBI)メカニズムを採用していることで、このメカニズムはTEEを通じて取引の合法性を検証し、認証された取引のみがブロックチェーンに書き込まれることを保証し、ネットワークのセキュリティとプライバシー保護をさらに強化します。

この設計は、一方でノードの安全性を最大限に保障し、他方で入場制限のある信頼できるノードがブロックチェーンの効率を向上させるのに役立ちます。

ブロックチェーンとTEEの結合によるMEVの困難の打破

MEVはブロックチェーンネットワークにおける深刻な問題であり、マイナーや検証者が取引の順序を操作することで追加の利益を得ることができます。TEN ProtocolはTEE技術を通じてこの問題を解消します。取引がブロックにパッケージ化される前に、TEEは取引の順序と内容を暗号化処理し、マイナーが取引実行前に敏感な情報を取得するのを防ぎます。

さらに、取引データの暗号化と保護にもTEEの影が見えます。TEN Protocolでは、すべてのユーザー取引データがTEEを通じて暗号化処理されます。このプロセスは、取引データがブロックチェーンネットワークに入る前にすでに保護されていることを保証し、ブロックチェーン上で取引記録が公開されても、その中の敏感な情報を解読することはできません。この方法により、TEN Protocolは取引データの露出によるプライバシーリスクを排除し、ユーザーにより高い安全性を提供します。

TEN ProtocolはTEEを利用してスマートコントラクトの実行プロセスを保護します。スマートコントラクトは通常、ユーザーの資産や身分情報など、高感度のデータを処理します。TEE内でスマートコントラクトを実行することで、TENはこれらのデータが処理中に未承認の第三者にアクセスされたり改ざんされたりしないことを保証します。

現在、TEN Protocolは大量にTEE技術を採用しているため、安全性に対する要求を持つ多くのユーザーの議論を引き起こしています。

あるユーザーであるAnthony NixonはTwitterで次のように述べています。「虚偽情報の撲滅は非常に重要です。特に2024年のアメリカ大選挙活動や最近のマンチェスター空港事件を考慮すると。TEN Protocolは信頼できる実行環境(TEE)を利用して、虚偽情報の撲滅に向けたオンチェーンソリューションのデータセキュリティを確保しています。」

さらに、人工知能はある程度、将来的にはTEEの実行ツールの一つになる可能性があります。TENは、プライベートAIエージェントのインフラを構築していると述べています。本質的には、TEN Protocolの目標は依然としてMEVに集中し、ネットワーク全体のプライバシーと安全性を向上させることであり、TEEはその重要な技術ソリューションの一つです。

協力の進展において、TEN ProtocolはRWA、AI、Gaming、DeFiなどの分野で多くの事例を蓄積しています。現在、TEN Protocolは120以上のパートナーを惹きつけており、テストネットのインタラクション回数は340万回を超え、その強力な安定性と拡張性を示しています。

主ネットのローンチとトークンTGEの近づきに伴い、TEEの結合は業界の注目を引く可能性があります。