消えたマンゴー:MangoFarmSOLの退出詐欺の経緯を理解する

執筆:CertiK

イベント概要

MangoFarmSOLは、Solanaネットワーク上のステーキングプロトコルとして位置づけられ、ユーザーがSOLを預け入れることで報酬を得ることを奨励しています。このプロジェクトは、1月10日にエアドロップを行うと約束し、Solanaコミュニティの注目を集めました。

しかし、1月10日の約束は果たされませんでした。2024年1月6日、MangoFarmSOLは退出詐欺を実施し、プロジェクト契約からユーザーが預けた13,512枚のSOL(当時約126万ドル)を移動させ、悪意のあるフロントエンドを展開してユーザーに「緊急移行」を許可させ、約6万ドルを盗みました。これは2024年現在までに発見された最大規模の退出詐欺です。

その後、MangoFarmSOLはそのソーシャルアカウントとウェブサイトを閉鎖しました。

以前に報告したxKingdom事件と同様に、この事件はDeFi分野における固有の退出詐欺リスクを再び浮き彫りにし、ユーザーの警戒意識とチームのKYCの重要性を強調しています。

詐欺タイムライン

第一歩:罠を仕掛ける

① 1月3日、このプロジェクトはソーシャルメディアのKOLのプロモーションを利用して信頼性を高め、より多くのユーザーを引き付けました。

② 1月5日、チームは記事を発表し、1月10日にMANGOトークンをエアドロップすると主張し、SOLをステーキングしたり他のユーザーを推薦したりすることで、より多くの報酬を得られるとしました。

③ 1月3日から1月7日まで、ユーザーはMangoFarmSOLの契約にSOLを預け始めました。MANGOトークンのエアドロップの約束やネットワークマーケティングの影響を受けて、このプロトコルのTVLは130万ドルを超えました。

第二歩:詐欺を実施する

① 奪取契約資金:MangoFarmSOLチームは詐欺を開始し、ユーザーがMango契約に預けた13,514 SOL(約126万ドル)をウォレット8ggviに引き出しました。

最初の取引:135枚のSOLがMango契約(Bfg5SM)からウォレット8ggviに移動しました。

2回目の取引:13,379枚のSOLがMango契約(Bfg5SM)からウォレット8ggviに送金されました。

② 悪意のあるフロントエンドを展開して再度詐欺を行う:その後、チームは以前の盗難事件を利用し、「緊急移行」を口実に悪意のあるコードを含むフロントエンドを展開しました。このプロジェクトの公式ソーシャルメディアアカウントもこの悪意のあるフロントエンドを発表し、ユーザーを騙して取引を行わせ、約6万ドルの追加資産を盗みました。

③ 完全に消失:MangoFarmSOLはその後、ソーシャルメディアアカウントを停止し、公式ウェブサイトを閉鎖し、資金の移動を開始しました。

第三歩:資金移動

Mango契約から盗まれた資金の流れ

① 初期移動:Mango契約には合計13.5K枚のSOLがあり、約126万ドルの価値があり、盗まれた後にアドレス8ggvi…..ejND7に送信されました。

② 混合&変換:次に、9,458枚のSOLが4nBETJに送信され、資金の流れを混乱させました;8ggviと4nBEのすべてのSOLはその後USDCに変換されました。

③ クロスチェーンでイーサリアムへ:これらのUSDCはWormholeを通じてSolanaネットワークからイーサリアムにクロスチェーンされ、複数の取引を経てこれらのUSDCは4つの異なるETHアドレスに送信されました。

380k USDCが4回の取引で0x09e3にクロスチェーン

380k USDCが4回の取引で0x09e3にクロスチェーン

319k USDCが0xc504にクロスチェーン

319k USDCが0xc504にクロスチェーン

351k USDCが0x6898にクロスチェーン

351k USDCが0x6898にクロスチェーン

217k USDCが0x8816にクロスチェーン

217k USDCが0x8816にクロスチェーン

④ 最終洗浄:イーサリアムネットワークに入った後、USDCはETHに交換されました。その後、盗まれた資金はRailgun(プライバシーミキサー)を通じて洗浄され、eXch(即時交換)を通じて交換され、さらなる資金の混乱が図られました。

Railgunへの送信取引の例

Railgunへの送信取引の例

eXchへの送信取引の例

悪意のあるフロントエンドによる資金流れ

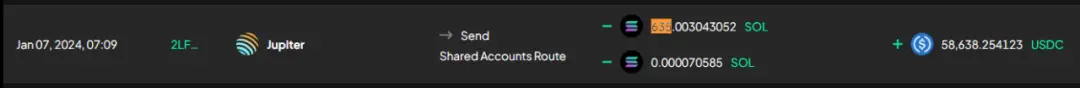

① 統合と変換:悪意のあるフロントエンドを通じて盗まれたユーザー資産はSOLに統合され、その後約5.86万ドルのUSDCに交換されました。

② Allbridgeを通じてイーサリアムへクロスチェーン:これらのUSDCはAllbridgeを通じて2回の取引でイーサリアムネットワークにクロスチェーンされ、アドレスは0x7ca…..d8fecです。

③ 最終洗浄:イーサリアムにブリッジされたUSDCは26枚のETHに交換されました。その後、これらの資金はFixedFloatに複数回預け入れられました。

盗まれた資金の最終分布

イーサリアムネットワークにクロスチェーンされた盗まれた資金は、最終的に主に3つの場所に集中しています:

- eXch: 約292ETH

- Railgun: 約263ETH

- FixedFloat: 約26ETH

経験のまとめ

MangoFarmSOL詐欺は2024年現在までの最大規模の退出詐欺です。この詐欺の手法は2023年のHarvest Keeper事件と類似しています。これら2つのプロジェクトは、最初の盗難が発生した後に悪意のあるフロントエンドを展開し、さらにユーザーの資金を盗みました。

MangoFarmSOLの退出詐欺は132万ドルの損失を引き起こしたと予想され、分散型プロジェクトの監査の緊急性を浮き彫りにしています。