ソラナ資金渦巻:ラグプラーはなぜお金を失うために努力しているのか?

著者:CertiK

2024年5月13日の夜、CertiKチームはSolanaチェーン上の疑わしいアドレスを監視しました:9ZmcRsXnoqE47NfGxBrWKSXtpy8zzKR847BWz6EswEaU(以下「小九」と呼称)

小九は5月12日から13日までの間に、合計約64件のラグプル(退出詐欺)をチェーン上で発起しました。数分ごとに1件ずつです。この短い24時間未満の間に、小九は合計272 SOLを失い、約4.59万ドルの価値がありました。

01 高投入低回報:小九の操作手法を暴露

では、小九はどのように操作していたのでしょうか?私たちは小九が展開した最後のmeme TWSを例に見てみましょう。UTC時間5月13日4時05分に、小九は99,999,999個のTWSを鋳造しました。13時18分、小九はRaydium上にTWS/SOLの流動性プールを展開し、98,999,999.99個のTWSと1個のSOLを注入しました。その後、すぐに4個のSOLで価格を引き上げました。

13時22分、つまり4分後に、小九は80,160,319.64個のTWSを0.018個のSOLと交換して離場しました。このような取引は数分ごとに発生し、小九は常に「高投入低回報」で、各プールに5から10個のSOLを投入し、最終的に回収したSOLはコストを大きく下回りました。ほぼ半数の取引の損失率は90%以上です。

取引記録から見ると、小九は意図的に行動していることが明らかです。なぜなら、彼の各操作、さらには操作するトークンの数量も全く同じだからです。

02 資金の謎:誰が利益を得ているのか?

もし小九が損をしているのなら、誰が利益を得ているのでしょうか?

小九の「取引流水」を追跡

答えを見つけるために、まず私たちは小九のすべてのtransferを統計し分析し、「取引流水」を得ました。この流水の中で、小九の資金の主要な流れ先のアドレスを見つけました:

6kt6xT6nZGGmPzJPrQtKPqNrdj5CoiVCuD2xuGQvxJ5Q(小六)

A1bQt2v8NUi3DghZRu8cC6LcpdXHPURDKkrV6v9mCtVC(A1)

操作アカウント:小六

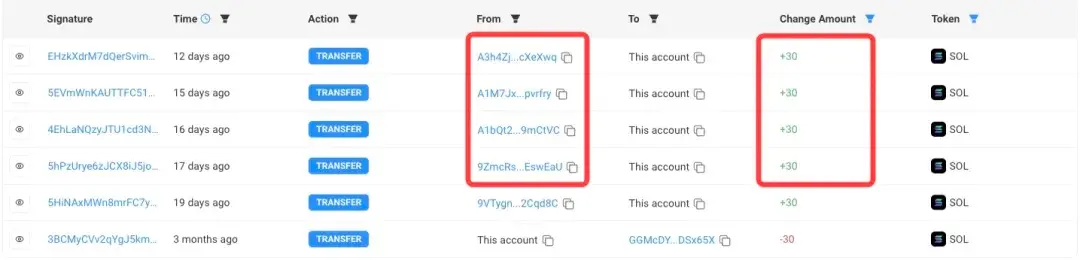

小六は小九の資金の主要な流れ先のアドレスで、累計で小九から約272 SOLを受け取りました。しかし、小六は小九の子アカウント(SOLトークンアカウント)です。小九は小六を通じてmemeプールに流動性を追加し、取引量を炒めています。

下の図は小六と小九の関連取引の一例で、小九が取引を発起し(プールに流動性を追加)、小六を通じて支払いを行い、LPトークンを別のアドレス(5eHgh9QnFTnRQYnCHoc3fzfW6rztkq5GjsuLYpDvDBSa)にミントしました。この5eHghは、チェーン上の分析によれば、小九によって作成されたもので、LPトークンを一時的に保有するためだけに使用されました。対応するmemeがラグプルされた後、5eHghも消去されました。

後継者:A1

A1は資金流入の第二の大きなアドレスで、特に特殊です。A1は小九の後継者であり、小九のチェーン上の最後の取引はA1へのものでした。A1は小九の6.4 SOLを引き継ぎ、小九の事業も引き継ぎました。5月13日から15日の間に、A1はチェーン上でラグプルを次々と発生させました(合計83件)。

同様に、繰り返しの流水分析を通じて、私たちはA1の子アカウントとその次の後継者、さらにはその次の…後継者を見つけました。

03 リレーゲーム:みんな一緒

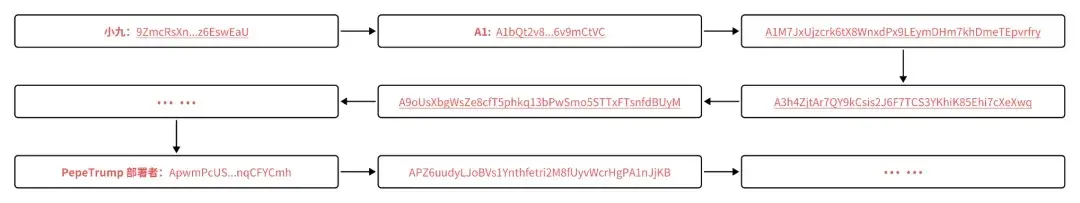

CertiKの追跡によれば、ラグプラーたちのリレー順序は以下の通りです:

上記のアドレスの取引相手と資金流水を横断的に比較することで、さらに興味深い事実が明らかになりました。70のアドレスが同時に複数のラグプラーのアドレスと資金のやり取りを行っています。その中で、私たちは二つの主要なアドレスを特定しました:

EZBbaxg7YqWo3XMAsTThZJEmTC9Dv78F5aB9srvsCtJg(E)

D3s8Zf1zh8R98JBU9Fw4K8fViv1DDzCmoPbNTmJwXKbD(D3)

背後の勝者:E

Eは取引量が第二の大きなアドレスで、上記のラグプラーとの間で110.88 SOLの資金のやり取りがあります。チェーン上のデータ分析によれば、Eはラグプラーたちのmeme詐欺に大量に参加し、取引から利益を得ています。Eが最近参加したmemeはPepe Trumpで、利益は48ドルです(出典:dexscreener)。同様に、Eは最近約5万回のmeme取引を行っています。その取引量の推定に基づくと、Eはその中で約1万ドルの利益を得ています。

Eはどのようにして利益を確保しているのでしょうか?ラグプラーが新しいコインを展開するたびに、一部の初期トークンをEにミントし、その後Eがそれを配布します。頻繁な取引を通じて、これらの資金を受け取ったアドレスはEと共に短期間でmemeの取引量を引き上げ、最終的に集団で売り抜けます。

Eが利益を得た後、再びそのお金をラグプラーに返しています。統計によれば、この記事執筆時点で、Eは前後に上記のラグプラーアドレスに合計41 SOL(約7000ドル)を転送しています。

Eのような取引アドレスは少なくとも70以上存在します。彼らは今日まで、新たに発起されたmeme詐欺の取引を続け、その宣伝を行っています。

資金集約:D3

さらに、ラグプラーとの取引が最も多いのはD3アドレスで、上記のラグプラーアドレスとの間の送金額は140 SOLを超えています。チェーン上のデータ分析によれば、D3はラグプラーたちの資金集約アドレスであることがわかりました。

D3はお金を受け取った後、以下の3つのアドレスに分けて送金しました:

GGMcDYzUKFDsXGba6K6S2NoKdD8S4a6QDoEY47DSx65X(OKX)

HCR8ZrgDCVFQhoaFXR7PKpn9tPABa4rKscpMwoJTF9be(Bybit)

J97QXy94SfwzgWfi8Y625wkAANVqSwxyD7dzw9bd8X5Z(ステーキング + 投資)

その中で、GとHは取引所のアドレスであり、Jに送られたお金はチェーン上のステーキングと投資に使用されました。

彼らは皆一緒のグループだったため、小九たちのアドレスは流動性を作り続け、価格を引き上げ、そして売却しました。結局、彼らは左のポケットから右のポケットにお金を移動させただけで(すべて自分たちの仲間が得た)、最終的に皆が集約アドレスを通じてお金を持ち去りました。具体的な資金の流れは下の図をご覧ください:

被害者:新規投資者(Meme Hunter)

皆さんは、私たちが以前に言及したいくつかのアドレスの中で、継続的に利益を上げているアドレスがあることに気づいていますか?それはEです。彼らは誰のお金を得ているのでしょうか?新規投資者(特に新規投資ロボット)のお金です。上記のPepe Trumpを例に取ると、Pepe Trumpの第三大(DaKf…9A9R)と第四大保有者(6Md4…AKnW)は、それぞれ5月29日の10時50分に1.3 SOLと0.5 SOLのトークンを購入しましたが、売却する前にラグプルに遭遇しました。もちろん、被害者はこの二人だけではなく、彼らは特に損失が目立ちます。

彼らが購入した後約10秒で、ラグプラーが制御するアドレスが大量に売却を開始し、価格はほぼゼロになりました:

チェーン上のデータ分析を通じて、これら二人の被害者はSolanaチェーン上のmeme「新規投資」取引に高頻度で参加していることがわかりました。つまり、memeプールが作成された初期にmemeを購入し、その後高値で売却するというものです。その中で、Daは過去3ヶ月間に新規投資で約86 SOLの利益を得ており、Pepe Trumpは彼が数少ない罠にかかったものでした。この記事中の小九たちのアドレスのラグプルは非常に迅速に発生し、通常は5分を超えないため、これは新規投資ロボット専用にカスタマイズされた詐欺であると合理的に疑っています。

04 結論

小九などのアドレスのチェーン上の行動と資金の流れを分析することで、私たちは精巧に計画された非常にターゲットを絞ったラグプラーシステムを発見しました。ラグプラーたちもトレンドに乗り、Solanaエコシステム上でますます盛況なロボット取引を狙っています。小九の頻繁な損失から、関連アドレスの複雑な操作、資金の集約と転出に至るまで、これらのアドレスは相互の資金移動を通じて市場の偽装を繰り返し、より多くの投資者を引き込んでいます。

今日に至るまで、小九たちは依然として活発です。CertiKの継続的な追跡により、私たちは小九に関連する新しいアドレスが次々と現れるのを発見しています。2024年5月31日までに、このグループはD3アドレスを通じて約863 SOL、約14.6万ドルを移転しました。