加密“珠峰计划”:破解 7002 枚比特币的钱包,价值 2.35 亿美元的寻宝之旅

今年九月下旬,一位自称叫汤姆·史密斯(Tom Smith)的黑客给 Andy Greenberg 发了一条毫无意义的短信:「query voltage recurrence」

但这三个词却证明了一项非凡的壮举且可能极有价值。就在几天前,Andy Greenberg 随机生成了这些词并将它们设置为某种型号的加密 U 盘 (IronKey S200) 的密码,随后交给了汤姆·史密斯和他在总部位于西雅图的初创公司 Unphered。

史密斯告诉 Andy Greenberg,破译密码可能需要几天时间。事实上,想要猜出密码应该是不可能的,原因在于 IronKeys 的设计是,只要尝试 10 次错误的密码,就会永久删除里面的内容。但 Unphered 的黑客却开发了一种密码破解技术,能无限次尝试密码(他们拒绝向 Andy Greenberg 或公司以外的任何人详细描述这种技术)。因此,Andy Greenberg 的钱包在送达 Unphered 实验室的第二天早上,他就惊讶地发现了三个字的密码已经发过来了。史密斯告诉 Andy Greenberg,在高性能计算机的帮助下,这个过程只进行了 200 万亿次尝试。

史密斯的演示并未简单的黑客攻击手法,这是他和他的团队花了近 8 个月的时间来开发的,可以破解这种特殊且有着十年历史的 IronKey 模型。对于开发的原因也非常特殊,西雅图实验室以东 5000 英里的一家瑞士银行保险库里,有一个存有 7002 枚比特币的钱包,该钱包也是 IronKey 型号的硬盘,按当前汇率计算价值接近 2.35 亿美元。

这个钱包的主人就是住在旧金山的瑞士加密企业家 Stefan Thomas。由于 Thomas 丢失了密码,导致其中包含的九位数财富无法访问。据 Thomas 在接受采访时透露,他已经猜错了 8 次,只剩下两次尝试机会。一旦失败后 IronKey 就会删除存储在上面的密钥,永远无法访问他的比特币。因此,多年来 Unphered 的黑客和加密社区的许多人都在关注 Thomas。

经过几个月的努力,Unphered 的黑客们表示他们已经准备好使用他们的秘密破解技术来破解这个钱包。「在我们得到一个完整、可证明、可靠的方法之前,我们一直在犹豫是否要联系他,」史密斯表示。而由于使用秘密黑客技术和巨额加密货币的敏感性,史密斯在接受《连线》杂志时要求不要透露他的真实姓名。

具备钱包破译能力却被捷足先登

本月早些时候,在为 Andy Greenberg 证明他们解密能力后不久,Unphered 通过一个共同朋友联系了 Thomas,这位朋友可以为 Unphered 的 IronKey 解锁能力提供担保并提供帮助。但 Thomas 礼貌拒绝了,甚至电话都没有讨论到 Unphered 的佣金。

对此,Thomas 解释称,早在一年前,他就已经和另外两支优秀的团队达成了「合作协议」。为了防止两支队伍竞争,他提出如果有一方能解锁硬盘,他们就可以分得一部分收益。即使一年过去了,他仍然承诺在邀请其他人破译之前,给这些团队更多的时间来解决这个问题。尽管这两个团队都没有表现出任何迹象,但 Unphered 却已经证明过其已具备解密能力。

这也让 Unphered 陷入了一种尴尬境地:Unphered 拥有可能是加密世界中最有价值的「开锁」工具之一,但却没有锁可开。Unphered 的运营总监 Nick Fedoroff 表示:「我们破解了 IronKey,但现在我们必须破解 Stefan Thomas。事实证明,这才是最难的部分。」

Thomas 在给《连线》杂志的一封电子邮件中证实,他拒绝了 Unphered 为他破译的提议。Thomas 写道:「我已经和不同的专家合作过了,所以我不能再随意和其他人合作。如果当前团队认为和其他人合作是最佳选择,他们可能会决定将破译工作分包出去,但现在必须等待。」

因 Thomas 开启的「珠峰计划」

Thoma 在过去的采访透露,7002 枚比特币是他在 2011 年初拍摄题为「什么是比特币?」的视频时收到的,彼时一枚比特币的价值还不到 1 美元。但那年晚些时候,Thoma 无意中删除了该钱包的两个备份副本,并且将存储在 IronKey 上的第三个副本的密码本也丢失了,但是他丢失的代币价值接近 14 万美元。「我花了一个星期试图找回,过程非常痛苦。」

从那以后的 12 年里,Thomas 钱包中的比特币价值一度涨至近 5 亿美元。2021 年 1 月,当比特币开始接近最高价时,Thomas 向《纽约时报》描述了多年来长期丢失的密码给他带来的焦虑。「我会躺在床上思考这件事,然后我会用电脑想出一些新策略但都行不通,我又会感到绝望。」

大约在 2021 年的同一时间,一群密码学家和白帽黑客成立了 Unphered,目标是解锁像 Thomas 这样加密货币持有者的钱包。在 Unphered 正式成立时,加密货币追踪公司 Chainalysis 估计,因密码丢失的钱包的总价值为 1400 亿美元。Unphered 表示,从那以后,该公司已经成功地帮助客户打开了价值「数百万美元」钱包——通常是通过在加密钱包中发现加密漏洞或软件缺陷——尽管金额远不及 Thomas 的 IronKey 钱包。

直到 2023 年初,Unciphered 才开始寻找潜在的途径来解锁 Thomas 的 IronKey。史密斯说,他们很快就发现,IronKey 的制造商(2011 年被卖给存储硬件公司 iMation) 给他们留下了一些潜在的机会。

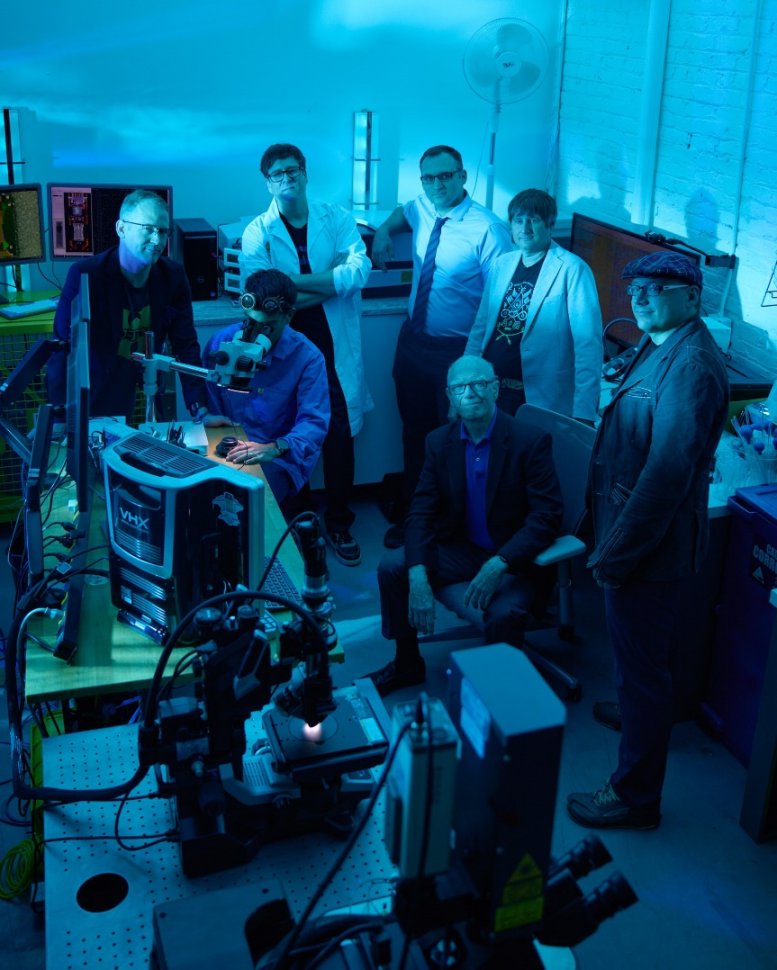

即使是十年前的 IronKey 对黑客来说也是一个令人生畏的目标。这款 U 盘的开发部分由美国国土安全部资助,已通过 FIPS-140-2 三级认证,这意味着它具有防篡改能力且加密技术足够安全,甚至可以用于军事和情报机构的机密信息。但是 Unphered 仍发现该钱包存在一些安全漏洞的迹象,但 Thomas 的钱包却仍未被破译,于是 Unphered 决定着手破解,「如果要攀登珠穆朗玛峰,那就是这里。」最终,Unphered 成为了一个大约由 10 名员工和外部顾问组成的团队,其中一些有着美国国家安全局 (National Security Agency) 或其他三级政府机构工作的背景,并将 IronKey 钱包破译称为「珠峰计划」。

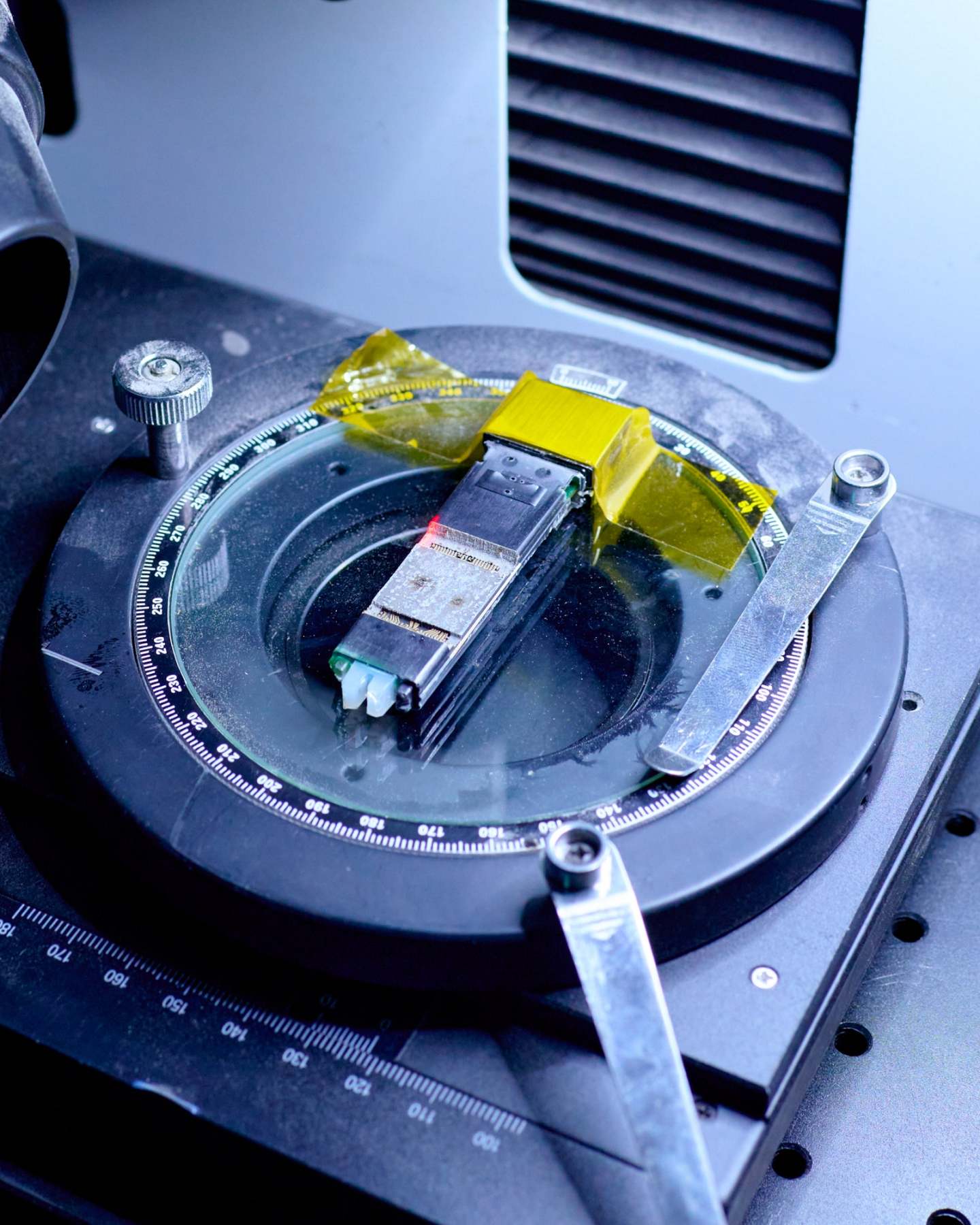

Unphered 的第一步是根据时间筛选和确定 Thoma 的 IronKey 确切型号。为此,他们买下了 IronKey 所有有着十多年历史的型号,实验室里已经积累了数百台。

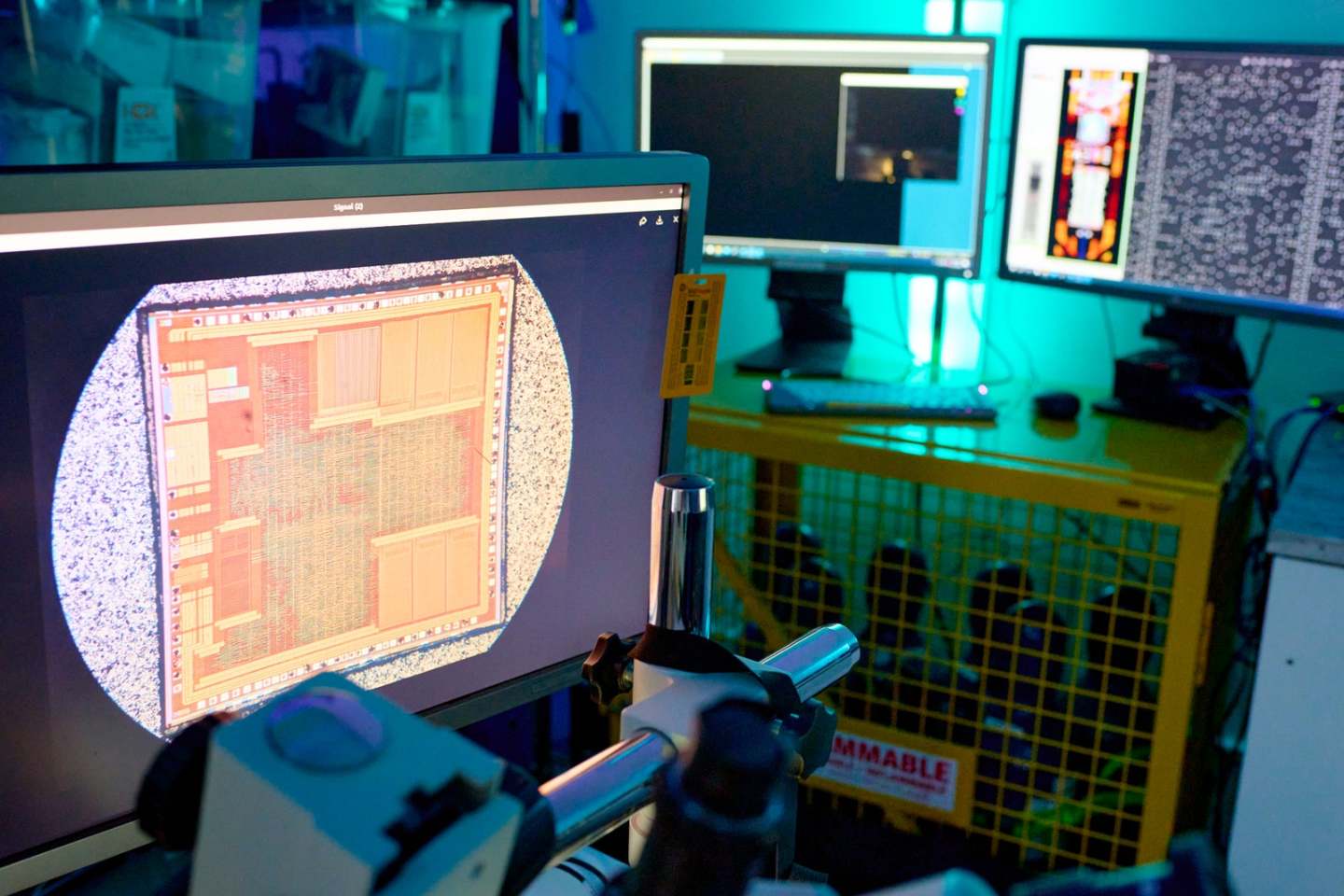

为了对此设备进行完全的逆向工程,Unphered 用 CT 扫描仪扫描了一个 IronKey 后开始解构。通过精确的激光切割工具,Unphered 切割出了 Atmel 芯片,这是 IronKey 的「安全区域」,用于保存密码。随后,他们将芯片浸泡在硝酸中去除防止篡改的环氧树脂层并用二氧化硅磨料溶液和旋转毡垫打磨芯片。当芯片表面每去除一微米的材料,他们就会用光学显微镜或扫描电子显微镜拍摄每一层的照片,然后不断重复这个过程直到可以建立一个完整的处理器 3D 模型。

由于芯片的只读存储器(ROM)内置在其物理接线中,从而提高了效率。因此 Unphered 的可视化模型使其在破译 IronKey 加密算法的大部分逻辑方面处于领先。但该团队不止于此,他们在安全元件的连接处安装了十分之一毫米的电线,以「窃听」进出该元件的通信。他们甚至找到了曾参与开发 Atmel 芯片和 IronKey 另一款微控制器的工程师,询问有关硬件的细节。「感觉就像一次寻宝。你跟着一张已经褪色、有咖啡渍的地图走,你知道彩虹的尽头有一罐金子,但你不知道彩虹会把你带到哪里。」Unciphered 运营总监 Nick Fedoroff 如此形容道。

这个破解过程在今年 7 月达到高潮。当时,Unphered 团队聚集在旧金山的一家 Airbnb 酒店,一名团队成员第一次解密出 IronKey 里面的内容。

但 Unphered 并未透露其完整的研究过程,也不会透露其最终破解 IronKey 并击败限制密码尝试的「计数器」技术的任何细节。对此,该公司表示,他们发现的漏洞仍有可能过于危险,不宜公开。因为他们破解的 IronKeys 型号太旧无法用软件更新来修补,而且其中一些可能仍存储着机密信息。如果这些信息以某种方式泄露出去,对国家安全的影响将比加密钱包大得多。

不过,Unphered 也透漏,他们开发的最终方法不需要使用的任何侵入性或破坏性策略,在过去解锁 2011 年款 IronKeys 超过一千次中都没有造成破坏。

对 Thomas 合作团队进展持怀疑态度,计划发布公开信说服

然而,这些成果都没能让 Unphered 说服 Thomas。Unphered 的黑客表示,从代表他们联系 Thomas 的中介得知,Thomas 已经与加密和硬件黑客领域的另外两方取得了联系:网络安全取证和调查公司 Naxo 以及独立安全研究员 Chris Tarnovsky。

Naxo 拒绝了置评请求。但著名的芯片逆向工程师 Chris Tarnovsky 向《连线》杂志证实,他在去年 5 月曾与 Thomas 进行过一次电话「见面会」,在那次沟通中,Thomas 告诉他如果能成功解锁 IronKeys,他会「慷慨」给予报酬,但没有具体说明费用或佣金。从那以后,他在这个项目上几乎没有做什么工作,他基本上一直在等待 Thomas 按月支付他的初步研究费用。「我想让 Thomas 先付一些钱,毕竟我的工作很多,还要担心我的抵押贷款和账单。」

但 Chris Tarnovsky 也表示,自从第一次打电话后,他就再没有收到 Thomas 的消息,「没有任何结果,这很奇怪」。

Unciphered 团队仍然对 Naxo 的进展持怀疑态度。他们认为,只有少数硬件黑客有能力进行破解 IronKey 所需的逆向工程,而且似乎没有人与 Naxo 合作。对于 Thomas 提出的将项目转包给 Naxo 或其他团队的建议,Fedoroff 表示,「不排除这种可能性,但当 Unciphered 可以单独破解 IronKey 时就没有意义了。根据我们所知道的,这种选择对所有人没有任何好处。」

与此同时,Thomas 在解锁 2.35 亿美元的问题上似乎表现出了一种不同寻常的缺乏紧迫感。对于原因,Thomas 只给出了模糊的暗示,「当你处理这么多钱的时候,一切都要花很长时间。」他在今年夏天的 Thinking Crypto 播客中表示:「需要和合作者签订合同且合同必须明确清晰,因为一旦出现任何问题数亿美元就会受到威胁。」

为了加快进度,Unphered 计划在未来几天发布一封致 Thomas 的公开信和一段视频,旨在说服他合作。但 Fedoroff 也承认,Thomas 实际上可能并不关心钱。《纽约时报》在 2021 年发布的一篇文章中写道,由于其他加密企业,Thomas 已经拥有了「他不知道该怎么处理的财富」。

Fedoroff 还指出,不可能确切知道 Thomas 的 IronKey 里藏着什么。也许这 7002 枚比特币的密码被藏在了别的地方,或者完全消失了。

虽然 Unphered 仍然抱有希望,但如果 Thomas 不配合的话团队也准备继续前进。毕竟,还有其他钱包等着该公司去破解。至于是否以及如何解锁这个特殊 U 盘,最终将取决于它的主人。Fedoroff 说:「这令人非常沮丧,人是难以预测的生物,与人打交道总是最复杂,但代码不会改变,电路也不会,除非你让它改变。」

Unciphered 实验室的屏幕显示了 IronKey 控制器芯片布局的显微图像(左)和驱动器的 CT 扫描

Unciphered 实验室的屏幕显示了 IronKey 控制器芯片布局的显微图像(左)和驱动器的 CT 扫描

Unciphered 运营总监 Nick Fedoroff

Unciphered 运营总监 Nick Fedoroff